Archivo de la categoría: Azure

¿Cómo escoger el tamaño de mi Máquina Virtual de Azure? – Serie VII – Maquinas de alto rendimiento.

Buenos dias,

Buenos dias,

Por fin terminamos esta serie de posts sobre ¿Cómo escoger el tamaño de mi Máquina Virtual de Azure? Bieeennn!!!! Hoy hablaremos de las VMs Máquinas de alto rendimiento, concretamente de la Serie H y las VMs de gama alta de la Serie A,

¿Que nos proporcionan este tipo de VMs?

Las máquinas virtuales de las que vamos hablar hoy se han diseñado especialmente para satisfacer necesidades de alto nivel y son para cubrir necesidades de alto rendimiento, sin olvidarnos de alta disponibilidad, equilibrio de carga y escalabilidad.

Algunos casos de uso son, por ejemplo, informática de alto rendimiento, procesamiento por lotes, el análisis o el modelado molecular y dinámica de fluidos, HPC Clusters, , vamos lo de todos los dias, conjuntos de supercomputadoras unidas mediante redes de alta velocidad que se comportan como si fuesen un único recurso computacional.

Consideraciones a tener en cuenta:

Ya lo hemos comentado en otros posts pero, recalcamos algunas consideraciones a tener en cuenta sobre este tipo de VMs:

- Estas VMs no están disponibles para todas las regiones. Podemos consultar la disponibilidad via este enlace: Productos disponibles por región.

- Es posible que para utilizar este tipo de VMs necesitemos aumentar la cuota de núcleos (por región) de la suscripción de Azure. Para solicitar un aumento de dicha cuota hay que abrir una solicitud de soporte técnico al cliente en línea .

- Debido a su hardware especializado, solo se puede cambiar el tamaño de las instancias de proceso intensivo dentro de la misma familia de tamaño (serie H o serie A de proceso intensivo). Por ejemplo, una máquina virtual de la serie H solo se puede cambiar de un tamaño de serie H a otro. Además, no se admite el cambio de tamaño de un tamaño que no sea de proceso intensivo a un tamaño que sí lo sea.

- Hay que instalar la solución gratuita de HPC de Microsoft para crear un clúster de proceso en Azure: Microsoft HPC Pack,

- Los sistemas operativos soportados son Windeows Server 2012 en adelante.

Serie H

Como hemos comentado al inicio del post, el hardware que ejecuta estos tamaños está diseñado y optimizado para aplicaciones de proceso intensivo que consumen muchos recursos de red, incluidas las aplicaciones de clúster de proceso de alto rendimiento (HPC), para modelado y simulaciones.

Estas máquinas virtuales se basan en la tecnología del procesador Intel Haswell, en concreto, los procesadores E5-2667 V3 con tamaños de 8 y 16 núcleos que ofrecen memoria DDR4 y almacenamiento basado en SSD local. La serie H ofrece una importante capacidad de CPU, una red Infiniband opcional para RDMA y baja latencia, ademas de varias configuraciones de memoria RAM para atender requisitos de proceso intensivo.

Estos son las distintas opciones que tenemos a nuestra disposición:

Serie A

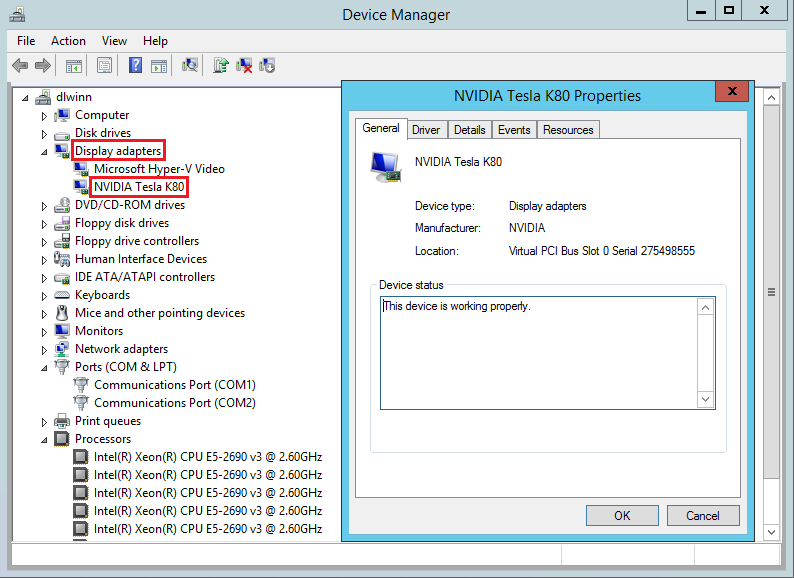

Como detalles a tener en cuenta, la serie A8-A11 utiliza Intel Xeon E5-2670 a 2,6 GHz. Estas son las características básicas de las A8-A11 en comparación con las de la serie H:

Si buscamos diferencias entre ellas…:

- Las VMs de la serie H son mas nuevas que las A8-A11, La serie H es de finales del 2016 y la serie A8-A9 son de 2015 y las A10-A11 son de finales del 2015.

- El tope de GB de memoria RAM.

- la posibilidad de acceso a discos SSD Local

- Precio. buscar, comparar y …..

Se acabó el mes de julio, ahora toca descansar y decidir qué hacemos la temporada que viene. Tiene que ser algo distinto, en caso contrario solo queda retirarnos del mundo del Blogging.

Buenas vacaciones a todos,

¿Cómo escoger el tamaño de mi Máquina Virtual de Azure? – Serie VI – Maquinas optimizadas para GPU.

Buenos dias,

Buenos dias,

Penúltimo post de esta serie. Hoy vamos a comentar aquellas VMs que están optimizadas para el uso de GPU, concretamente hablaremos de la Serie N.

¿Que nos proporcionan este tipo de VMs?

Los tamaños de máquina virtual optimizada para GPU son máquinas virtuales especializadas con GPU de NVIDIA.

Estos tamaños están diseñados para cargas de trabajo de proceso intensivo, uso intensivo de gráficos y visualización y ayudan a los clientes a impulsar la innovación con características como visualización remota de alto nivel, aprendizaje exhaustivo y análisis predictivo.

Entrando algo mas en detalle:

- Los tamaños NC, NCv2, NCv3 y ND están optimizados para las aplicaciones de uso intensivo de procesos y red, así como algoritmos, incluidas aplicaciones basadas en CUDA y OpenCL y simulaciones de inteligencia artificial y aprendizaje profundo.

- NV, los tamaños están optimizados y diseñados para la visualización remota, streaming, juegos, codificación y escenarios VDI mediante marcos como OpenGL y DirectX.

Está claro el uso de esta familia de VMs de Azure 😉

Consideraciones a tener en cuenta:

- Estas VMs no están disponibles para todas las regiones. Podemos consultar la disponibilidad via este enlace: Productos disponibles por región.

- Este tipo de IaaS solo se puede implementar en el modelo de implementación de Resource Manager, olvidaros quien seguis implementado en modo Classic.

- Discos que soportan los diferentes modelos: HDD vs SSD

- Las máquinas virtuales NC y NV solo admiten discos de máquina virtual respaldados por Disk Storage (HDD) estándar.

- Las máquinas virtuales NCv2, ND y NCv3 solo admiten discos de máquina virtual respaldados por Disk Storage (SSD) Premium.

- Es posible que para utilizar este tipo de VMs necesitemos aumentar la cuota de núcleos (por región) de la suscripción de Azure y la cuota independiente para núcleos NC, NCv2, NCv3, ND o NV. Para solicitar un aumento de dicha cuota hay que abrir una solicitud de soporte técnico al cliente en línea .

- Hay que instalar/actualizar drivers de NVIDIA en las VMS. Os dejo este enlace que explica los pasos a realizar.

Nos centramos ahora en los tres submodelos de instancias de esta familia, obviamente orientadas a distintas cargas de trabajo:

Serie NC

Se centra en cargas de trabajo de alto rendimiento. Como se puede observar hay versión 1, 2 y 3, sobre todo por cambio de tecnología y chip de NVIDIA:

- Las VM de la serie NC disponen de una tarjeta Tesla K80 de NVIDIA. Los usuarios pueden trabajar con datos con mayor rapidez aprovechando CUDA para las aplicaciones de exploración de energía, simulaciones de accidentes, representación de trazado de rayos, aprendizaje profundo y mucho más. La configuración NC24r proporciona una interfaz de red de baja latencia y alto rendimiento optimizada para cargas de trabajo de computación paralelas estrechamente unidas.

- Las VM de la serie NCv2 disponen de tecnología de GPU NVIDIA Tesla P100. Estas GPU pueden duplicar el rendimiento del trabajo de computación de la serie NC. Los clientes pueden aprovechar estas GPU actualizadas para cargas de trabajo de HPC tradicionales, como la creación de modelos de embalses, secuenciación de ADN, el análisis de proteínas, lrealización de simulaciones Monte Carlo y otras. La configuración NC24rs v2 proporciona una interfaz de red de baja latencia y alto rendimiento optimizada para cargas de trabajo de computación paralelas estrechamente unidas.

- Las VM de la serie NCv3 disponen de tecnología de GPU NVIDIA Tesla V100. Estas GPU pueden aumentar 1,5 veces el rendimiento del trabajo de computación de la serie NCv2. Los clientes pueden aprovechar estas GPU actualizadas para cargas de trabajo de HPC tradicionales, como la creación de modelos de embalses, la secuenciación de ADN, el análisis de proteínas, la realización de simulaciones Monte Carlo y otras. La configuración NC24rs v3 proporciona una interfaz de red de baja latencia y alto rendimiento optimizada para cargas de trabajo de computación paralelas estrechamente unidas.

Serie ND

Estas VMs son una novedad incorporada a la familia GPU diseñada para cargas de trabajo inteligencia artificial y aprendizaje profundo. Ofrecen un rendimiento excelente para el aprendizaje y la inferencia. Las instancias de ND disponen de tecnología de GPU Tesla P40 de NVIDIA.

Estas instancias brindan un rendimiento excelente para operaciones de punto flotante de precisión única, para cargas de trabajo de inteligencia artificial que usan Microsoft Cognitive Toolkit, TensorFlow, Caffe y otros marcos. La serie ND también ofrece una memoria de la GPU de un tamaño muy superior (24 GB), lo que permite adaptarse a modelos de redes neurales mucho más grandes. Al igual que la serie NC, la serie ND presenta una configuración con una baja latencia secundaria, una red de alta productividad mediante RDMA y conectividad InfiniBand para que pueda ejecutar trabajos de aprendizaje a gran escala que abarquen muchas GPU.

Serie NV

Y no es la carretera de Extremadura, esta última serie, de momento, dispone de tarjetas GPU Tesla M60 de NVIDIA y tecnología NVIDIA GRID para aplicaciones aceleradas de escritorio y escritorios virtuales donde los clientes pueden visualizar sus datos o simulaciones. Los usuarios pueden visualizar sus flujos de trabajo con muchos gráficos en las instancias de NV para obtener una excelente funcionalidad gráfica y ejecutar, además, cargas de trabajo de precisión únicas, como la codificación y la representación.Cada GPU de instancias de NV viene con una licencia de GRID. Esta licencia le ofrece flexibilidad para utilizar una instancia de NV como estación de trabajo virtual para un solo usuario; también se pueden conectar 25 usuarios simultáneos a la VM para un escenario de aplicación virtual.

| Tamaño | vCPU | Memoria: GiB | GiB de almacenamiento temporal (SSD) | GPU | Discos de datos máx. | Nº máx. NIC | Estaciones de trabajo virtuales | Aplicaciones virtuales |

|---|---|---|---|---|---|---|---|---|

| Standard_NV6 | 6 | 56 | 340 | 1 | 24 | 1 | 1 | 25 |

| Standard_NV12 | 12 | 112 | 680 | 2 | 48 | 2 | 2 | 50 |

| Standard_NV24 | 24 | 224 | 1440 | 4 | 64 | 4 | 4 | 100 |

Tanto la serie NC como la serie ND presentan interconexión opcional de InfinBand para los tamaños más grandes a fin de permitir rendimiento que escale verticalmente.

Buen fin de semana,

Roberto

Como crear tu rol RBAC personalizado para Azure.

Buenos dias,

Buenos dias,

Hace poco en una visita a un buen cliente me comentó que determinados usuarios eran capaces de gestionar las máquinas virtuales que tenia en producción, reiniciarlas, cambiarlas el tamaño, etc., asi como trastear con las bases de datos de Azure SQL, y realmente nos dimos cuenta que un usuario con un rol administrativo, que solo se tenia que encargar de gestionar los servicios IaaS y PaaS, podria darse la casualidad de que accediese al contenido de una base de datos.

En ese momento nos surgió la duda sobre qué permisos tenia asignados ese usuario en concreto y cuales eran los permisos que realmente tenia que tener, una situación algo mas habitual de lo que pensamos.

Azure Active Directory, desde que estamos en ARM (v2 de Azure), disponemos de toda la potencia del Control de Acceso basado en Roles, vamos lo que conocemos por RBAC y, en el caso de no encontrar un Rol creado por defecto con las caracterísitcas que necesitamos pues …….. lo creamos y personalizamos……. sin olvidarnos de las premisas ya aprendias de los principios básicos de «minimos privilegios»

¿Que tareas y accesos necesitamos que tenga nuestro usuario administrador de PaaS e IaaS?

- Poder apagar, reiniciar, VMs,

- Realizar un Resizing de IaaS.

- Gestionar las copias de seguridad de las mismas.

- Gestionar los Servidores de Azure SQL.

- Gestión de las bases de datos de Azure SQL

- No tener acceso al contenido de las bases de datos de Azure SQL.

- …..

Estos roles se pueden asociar tanto a usuarios como a grupos, recordar, siempre mejor asignar roles a grupos y posteriormante incluir al usuario dentro del grupo, Best Practices. Ademas, podemos aplicar estos privilegios de acceso tanto a nivel de la suscripción como a nivel de Grupos de Recursos, lo que se conoce como ámbito de aplicación. Un detalle a tener en cuenta es que la aplicación de estos privilegios conlleva a la suma de los mismos, en el caso de que haya múltiples pertenencias a grupos.

Hay que decir que tenemos muchos roles RBAC predefinidos que, probablemente, cumplan con nuestras necesidades, para muestra un boton ….

# Listar roles RBACGet-AzureRmRoleDefinition | Format-Table Name, Description

Get-AzureRmRoleDefinition «Virtual Machine Contributor»Get-AzureRmRoleDefinition «SQL Server Contributor»

Creación del rol personalizado.

{«Name»: «Jordi custom Role»,«Id»: null,«IsCustom»: true,«Description»: «Lets you manage virtual machines, but not access to them, and not the virtual network or storage account they’re connected to, and Lets you manage SQL servers and databases, but not access to them, and not their security -related policies.»,«Actions»: [«Microsoft.Authorization/*/read»,«Microsoft.Compute/availabilitySets/*»,«Microsoft.Compute/locations/*»,«Microsoft.Compute/virtualMachines/*»,«Microsoft.Compute/virtualMachineScaleSets/*»,«Microsoft.DevTestLab/schedules/*»,«Microsoft.Insights/alertRules/*»,«Microsoft.Network/applicationGateways/backendAddressPools/join/action»,«Microsoft.Network/loadBalancers/backendAddressPools/join/action»,«Microsoft.Network/loadBalancers/inboundNatPools/join/action»,«Microsoft.Network/loadBalancers/inboundNatRules/join/action»,«Microsoft.Network/loadBalancers/probes/join/action»,«Microsoft.Network/loadBalancers/read»,«Microsoft.Network/locations/*»,«Microsoft.Network/networkInterfaces/*»,«Microsoft.Network/networkSecurityGroups/join/action»,«Microsoft.Network/networkSecurityGroups/read»,«Microsoft.Network/publicIPAddresses/join/action»,«Microsoft.Network/publicIPAddresses/read»,«Microsoft.Network/virtualNetworks/read»,«Microsoft.Network/virtualNetworks/subnets/join/action»,«Microsoft.RecoveryServices/locations/*»,«Microsoft.RecoveryServices/Vaults/backupFabrics/protectionContainers/protectedItems/*/read»,«Microsoft.RecoveryServices/Vaults/backupFabrics/protectionContainers/protectedItems/read»,«Microsoft.RecoveryServices/Vaults/backupFabrics/protectionContainers/protectedItems/write»,«Microsoft.RecoveryServices/Vaults/backupFabrics/backupProtectionIntent/write»,«Microsoft.RecoveryServices/Vaults/backupPolicies/read»,«Microsoft.RecoveryServices/Vaults/backupPolicies/write»,«Microsoft.RecoveryServices/Vaults/read»,«Microsoft.RecoveryServices/Vaults/usages/read»,«Microsoft.RecoveryServices/Vaults/write»,«Microsoft.ResourceHealth/availabilityStatuses/read»,«Microsoft.Resources/deployments/*»,«Microsoft.Resources/subscriptions/resourceGroups/read»,«Microsoft.Sql/locations/*/read»,«Microsoft.Sql/servers/*»,«Microsoft.Storage/storageAccounts/listKeys/action»,«Microsoft.Storage/storageAccounts/read»,«Microsoft.Support/*»],«NotActions»: [«Microsoft.Sql/servers/auditingPolicies/*»,«Microsoft.Sql/servers/auditingSettings/*»,«Microsoft.Sql/servers/databases/auditingPolicies/*»,«Microsoft.Sql/servers/databases/auditingSettings/*»,«Microsoft.Sql/servers/databases/auditRecords/read»,«Microsoft.Sql/servers/databases/connectionPolicies/*»,«Microsoft.Sql/servers/databases/dataMaskingPolicies/*»,«Microsoft.Sql/servers/databases/extendedAuditingSettings/*»,«Microsoft.Sql/servers/databases/schemas/tables/columns/sensitivityLabels/*»,«Microsoft.Sql/servers/databases/securityAlertPolicies/*»,«Microsoft.Sql/servers/databases/securityMetrics/*»,«Microsoft.Sql/servers/databases/sensitivityLabels/*»,«Microsoft.Sql/servers/databases/vulnerabilityAssessments/*»,«Microsoft.Sql/servers/databases/vulnerabilityAssessmentScans/*»,«Microsoft.Sql/servers/databases/vulnerabilityAssessmentSettings/*»,«Microsoft.Sql/servers/extendedAuditingSettings/*»,«Microsoft.Sql/servers/securityAlertPolicies/*»],«DataActions»: [],«NotDataActions»: [],«AssignableScopes»: [«/subscriptions/XXXX-xxxx-XXXXX-xxxxx/resourceGroups/Desktops«]

Aplicación del Rol personalizado.

Comprobación de la creación del rol personalizado

Perfecto!!!!! Esto es lo que queriamos!!!!!

Aqui os dejo un video muy interesantes, del gran Paco Sepulveda (@FMSepulveda), tomar nota y apuntaros su Twitter y su gran blog:

Un abrazo,

Roberto

¿Cómo escoger el tamaño de mi Máquina Virtual de Azure? – Serie V – Maquinas con Almacenamiento optimizado.

Buenos dias,

Buenos dias,

Aqui seguimos, en Julio, esperando las vacaciones, …., que no llegan, jajaja.

Hoy os voy a comentar aquellas VMs que están optimizadas para el almacenamiento, concretamente hablaremos de la Serie L,

¿Que nos proporcionan este tipo de VMs?

Concretamente, esta familia de máquinas son ideales para aplicaciones que requieren baja latencia, alto rendimiento y almacenamiento de disco local de gran tamaño.

Estas VMs utilizan los procesadores E5 Xeon v3 con tamaños de máquina virtual de 4, 8, 16 y 32 núcleos que se basan en la tecnología del procesador Intel Haswell. Ademas, esta serie, al igual que otras que ya hemos visto, admite disco SSD local de hasta 6 TB y ofrece un gran rendimiento de E/S de almacenamiento. Se empezaron a utilizar en Marzo del año pasado, 2017.

Algunos casos de uso son, por ejemplo, bases de datos SQL, bases de datos NoSQL, como Cassandra, MongoDB, Cloudera o Redis.

Aqui os dejo una tabla con las métricas de rendimiento de los discos

| Tamaño | vCPU | Memoria: GiB | GiB de almacenamiento temporal (SSD) | Discos de datos máx. | Rendimiento máximo de almacenamiento temporal: IOPS/MBps | Rendimiento de disco no en caché máx.: E/S por segundo / Mbps |

| Standard_L4s | 4 | 32 | 678 | 16 | 20 | 5000 / 125 |

| Standard_L8s | 8 | 64 | 1,388 | 32 | 40 | 10 000 / 250 |

| Standard_L16s | 16 | 128 | 2,807 | 64 | 80 000 / 800 | 20 000 / 500 |

| Standard_L32s 1 | 32 | 256 | 5,63 | 64 | 160 | 40 000 / 1000 |

Detalles a tener en cuenta sobre estas medidas son:

- La capacidad de almacenamiento se muestra en unidades de GiB o 1024^3 bytes. Cuando compare discos que se miden en GB (1000^3 bytes) con discos que se miden en GiB (1024^3), hay que tener en cuenta que los números que representan la capacidad en GiB pueden parecer más pequeños. Por ejemplo, 1023 GiB = 1098.4 GB

- La medición del rendimiento de disco se ha realizado en operaciones de entrada/salida por segundo (E/S por segundo) y Mbps, donde Mbps = 10^6 bytes/s.

- Detalle a tener muy en cuenta, los discos de datos de la serie Ls no pueden funcionar en modo caché, el modo de caché del host debe estar establecido en Ninguno.

Si accedo a mi subscripción de Azure y trato de desplegar una IaaS de esta familia me ocurre lo siguiente:

Como podeis observar solo tengo disponibles las hermanas pequeñas de la familia, las medianas tengo cuota insuficiente, asi como las v2, tamaños no disponibles en mi zona, West Europe. 😉 .

Buena semana a todos,

Roberto

¿Cómo escoger el tamaño de mi Máquina Virtual de Azure? – Serie IV – Maquinas con Memoria optimizada.

Buenos dias,

Buenos dias,

Hoy os voy a comentar aquellas VMs que están optimizadas para memoria RAM, concretamente hablaremos de la Serie E, Serie M, Serie G y las ya conocidas Serie Dv2 y Dv3.

¿Que nos proporcionan este tipo de VMs?

Los tamaños de VM optimizadas para memoria ofrecen una relación alta de memoria a CPU que es excelente para servidores de bases de datos relacionales, memorias caché de medianas a grandes y análisis en memoria.

- La serie M ofrece el mayor número de vCPU (hasta 128 vCPU) y la memoria más grande (hasta 3,8 TiB) de todas las VM en la nube. Es ideal para bases de datos extremadamente grandes u otras aplicaciones que se benefician de un elevado número de vCPU y grandes cantidades de memoria.

- Las series D, Dv2, Dv3, E, G y DS/GS son ideales para las aplicaciones que requieren vCPU más rápidas, mejor rendimiento del almacenamiento temporal o tienen mayor demanda de memoria. Ofrecen una combinación eficaz para muchas aplicaciones de clase empresarial.

Este tipo de IaaS engloba los siguientes modelos de instancias que ahora detallo:

Serie E

La familia de máquinas virtuales de Azure de la serie E está optimizada para aplicaciones que hacen un uso intensivo de la memoria, como por ejemplo SAP HANA. El secreto es la relación entre la memoria por núcleo que es muy alta.

Los modelos de esta serie van desde las instancias tipo E de 2 a 64 vCPU y de 16 a 432 GiB de memoria RAM, respectivamente, a las instancias tipo Ev3 que se basan en el procesador Intel XEON ® E5-2673 v4 (Broadwell) de 2,3 GHz y pueden llegar a 3,5 GHz con la tecnología Intel Turbo Boost Technology 2.0. Sin olvidarnos de que las instancias tipo Es son compatibles con los SSD Premium de Azure.

- Aplicaciones que hacen uso intensivo de Memoria.

- SAP HANA

- SQL Hekaton

- Servidores de Bases de Datos relacionales.

- Memorias caché de tamaño medio y alto

- Análisis en memoria

| Tamaño | vCPU | Memoria: GiB | GiB de almacenamiento temporal (SSD) | Discos de datos máx. | Rendimiento máximo del almacenamiento temporal: E/S por segundo / MBps de lectura / MBps de escritura | Ancho de banda de red/NIC máx. |

|---|---|---|---|---|---|---|

| Standard_E2_v3 | 2 | 16 | 50 | 4 | 3000/46/23 | 2 / 1000 |

| Standard_E4_v3 | 4 | 32 | 100 | 8 | 6000/93/46 | 2 / 2000 |

| Standard_E8_v3 | 8 | 64 | 200 | 16 | 12000/187/93 | 4 / 4000 |

| Standard_E16_v3 | 16 | 128 | 400 | 32 | 24000/375/187 | 8 / 8000 |

| Standard_E32_v3 | 32 | 256 | 800 | 32 | 48000/750/375 | 8 / 16 000 |

| Standard_E64_v3 | 64 | 432 | 1600 | 32 | 96000/1000/500 | 8 / 30 000 |

| Standard_E64i_v3 2 | 64 | 432 | 1600 | 32 | 96000/1000/500 | 8 / 30 000 |

Serie M

Esta serie ofrece el mayor número de vCPU (hasta 128 vCPU) y la memoria más grande (hasta 3,8 TiB) de todas las VM en la nube, aunque seguro que desde que he escrito este Post ya han cambiado las cosas en Azure 😉

|

VM type |

vCPUs |

Memory in GiB |

SAP HANA workload |

|

M64s |

64 |

1024 |

OLTP and OLAP |

|

M64ms |

64 |

1792 |

OLTP |

|

M128s |

128 |

2048 |

OLTP and OLAP |

|

M128ms |

128 |

3892 |

OLTP |

Este tipo de VMs cuentan con la tecnología Hyper-Threading de Intel®, En el caso de seleccionar mas de 64 vCPU, nos obliga a tener uno de los siguientes Sistemas Operativos: Windows Server 2016, Ubuntu 16.04 LTS, SLES 12 SP2, Red Hat Enterprise, CentOS 7.3 u Oracle Linux 7.3 con LIS 4.2.1, sin olvidarnos que este tipo de instancias está aislada en el hardware dedicado solo para cada cliente.

Como suponeis son ideales para:

- Bases de datos extremadamente grandes

- Otras aplicaciones que se benefician de un elevado número de vCPU y grandes cantidades de memoria

Son las VMs de Azure oficialmente Certificadas diseñadas para desplegar SAP HANA.

Serie G

Este tipo de VMs utilizan la familia de procesadores Intel® Xeon® E5 v3, con una relación memoria vs vCPU, doble de memoria y cuadruplica de almacenamiento en unidades de estado sólido (SSD) en comparación a las VMs de la sere D. La serie G presenta hasta ½ TB de memoria RAM y 32 núcleos de CPU,

- Proposito Ideal para:

- Bases de datos SQL y NoSQL de gran tamaño,

- ERP,

- SAP.

- Soluciones de almacenamiento de datos.

Como podeis ver, con mi suscripción de Azure no tengo Cash para adquirir una de estas preciosidades:

Serie D

Sobre este tipo de instancias os recomiendo el Post II de esta serie sobre, Máquinas de uso general. donde tenemos las Serie D, Serie Dv2 y Serie Dv3, sin olvidarnos añadir la S de disco SSD. Como puntos a recordar:

- Proposito Ideal para:

- Entornos de desarrollo y pruebas,

- Bases de datos relacionales y de tamaño medio.

- Servidores para cacheo en memoria.

- Servidores Web de media carga

- Servidores para análisis.

- Dv3 ==> Esta serie es una de las primeras máquinas virtuales que se ejecutan en servidores Windows Server 2016, que, ademas, nos aporta virtualización anidada, contenedores de Hyper-V y todas las últimas funcionalidades de este gran sistema operativo.

Espero que os guste y sea util. Dios mio, que calorrrrr!!!

Un abrazo …..

Roberto

Webcast de Azure»Migrando de ASM hacia ARM» (ASM2ARM). Fin de temporada!!! Suspendido por problemas de Salud.

Suspendido por problemas de salud. Se pospone hasta nueva fecha.

Disculpad las molestias.

Roberto.

buenas,

Para terminar esta temporada, me complace anunciaros mi próximo Webcast aprovechándo el ofrecimiento de Juan Carlos Gilaranz (@_Juankar_), MVP Data Platform y su pedazo de blog www.mundosql.es

En este caso, vamos a tratar un tema muy interesante, el proceso de migración desde Azure Service Management (ASM), o el Azure Clássic, hacia la versión 2, Azure Resource management (ARM).

Hablaremos de las diferencias entre estos dos paradígmas de Azure, ventajas e inconvenientes, cómo realizar un assessment que nos aportará pistas de cómo podemos enfocar este proceso, sobre las distintas maneras y herramientas de las que disponemos para migrar nuestros IaaS clásicos, etc., asi como alguna que otra demo. Ya sabeis, el próximo sábado 23 de junio a las 16:00 horas, a la hora de la siesta 😉

Se me olvidó el link para conectaros:

No os lo perdais. Buen fin de semana a todos

Roberto

Centro de Administración de Azure Active Directory. Solo para Administradores de Azure AD.

Buenos dias,

Buenos dias,

Hoy, de regalo, una píldora rapidita sobre el Centro de Administracion de Azure Active Directory. Un portal dentro de Azure dedicado a Azure AD.

¿Que podemos gestionar desde este sub portal? Vayamos por partes como dice nuestro buen amigo Jack!

De un simple vistazo en el panel o Dashboard,, totalmente personalizable, a la izquierda tenemos accesos directos a:

- Todas las características de Azure Active Directory que conocemos y vamos a conocer.

- Usuarios de nuestro directorio.

- Aplicaciones empresariales.

En el centro podemos ver …….

- la versión de nuestro Azure AD, Free, Basico, Premium, de un vistazo

- acceso directo para personalizar nuestro portal, como ya vimos en este llink.

- Inicios de sesión de nuestros usuarios.

- Estado de la sincronización de Azure AD Connect.

- Links de interes.

- ……

- Y todo lo que queramos personalizar, ya que, como he comentado, podemos dejarlo a nuestro gusto 😉

Obviamente, como podeis imaginar, este subportal lo podemos compartir con todos nuestros gestores de Azure AD, facilitándoles el acceso directo a su herramienta de trabajo cotidiana, sin que tengan que ver ni acceder al resto de servicios desplegados en Azure

Lo bueno si es breve …. dos veces bueno.

Que tengais buena semana,

Roberto

Serie OMS – VI – Precios del Servicio. Actualización de abril 2018.

Buenos dias a todos,

Hace tiempo que teniamos parada esta serie de Posts sobre Operation Management Suite (OMS), y …. a ver si conseguimos acabarla antes de … Navidad 😉 .

Ya hablamos en uno de los primeros posts de esta serie, «I Creación de nuestro primer Workspace«, sobre los tres tipos de precios que el servicio OMS pone a nuestra disposición:

Este producto está sometido a cambios en el sistema de tarificación en los últimos meses y, de momento estas son las opciones que tenemos: Free y Standalone, modelos por generación de información (ingestión de GB) y retención de datos de 7 o 31 dias, y OMS, coste por Nodo

- Free.- Plan gratuito con la limitación de que solo puedes subir 500 MB de información al dia, con una retención de 7 dias, una actividad de logs de 90 dias y 500 minutos de ejecución de Runbooks de Automatización. Es un entorno ideal para demos, para PoCs, o entornos pequeños.

- Standalone o Por GB.- Sin límite de subida de datos, ya que los pagas, 31 dias de retención, 90 dias de actividad de logs, 10 soluciones desplegadas, ….

- OMS o Por Nodo.- Aquie se paga por nodo a monitorizar y dependiendo del conjunto de soluciones despelgadas, vamos un lio.

Para mi, es de los puntos mas grises de OMS ya que por muchas veces que me lo han explicado, acabo recurriendo a algún post o artículo ya que no me queda nada claro. Podeis echar un vistazo al Blog de David Rivera, MVP en Infraestructura y todo un fuera de serie sobre «Los planes de precios de OMS«, que es el que tengo guardado en «favoritos».

NEW OMS PRICING

Bien, pues despues de este breve resumen, olvidarlo todo. Desde el 3 de abril del presente año todo ha cambiado!!! Podeis verlo en este link «Introducing a new way to purchase Azure monitoring services«, donde se habla del cambio de tarificación de todos los servicios de Monitorización de Azure, no solo de OMS, también de Network Watcher, Aplications Insights, Azure Advisor, Azure Monitor,… etc.

Voy a tratar de explicaroslo con mis palabras ….. se adminten ayudas, correcciones, recomendaciones, ….

Ahora básicamente hay tres modelos de pago:

- Pago por uso.- Se paga por lo que se usa, Pay As You Go!

- Pago por GB consumido.- La intención es fijar el precio para la ingestión de datos de «Por nodo» a Por GB., sobre todo en aplicaciones, infraestructura y monitorización de redes.

- Me quedo como estoy.- De todas maneras, aquellos clientes que ya tenian contratado este servicio, pueden decidir qué modelo de pago utilizar, siempre pensando en optimizar y, sobre todo, si han pagado planes E1 o E2 anuales.

¿Y esto cómo se traduce?

Buena pregunta, pequeño padawan. Pues ahora podemos ir a Azure Pricing y ver lo que nos cuesta cada una de las soluciones principales, como ya vimos, aunque vais a alucinar ya que algunos servicios se facturan por GB y otros ….. por Nodo

Insight & Analytics.- El precio de Insight and Analytics es por nodo.

| Insight & Analytics | |

|---|---|

| Log Analytics | |

| Mapa de servicios | |

| Monitor de rendimiento de red | |

| Datos de carga incluidos al día | 500 MB |

| Retención de datos incluidos | 1 mes |

| Precio | €13 / nodo / mes |

Si sobrepasas los 500 MBs por nodo entras en la tarifa de 1,94€ GB, vamos, que es una tarificación por GB

Automation & Control.- El precio de este servicio es por nodo. La facturación se basa en el número de nodos que están registrados. Se empieza a cobrar cuando se registra un nodo y se deja de cobrar cuando se anula el registro de dicho nodo en el servicio. Un nodo es un equipo cuya configuración se encuentra administrada por el servicio. Podría ser una VM de Azure, una VM local, un host físico o una VM de otra nube pública.

Security & Compliance.- El precio del servicio es por nodo. Un nodo es un servidor físico o máquina virtual que está administrado por el servicio. El modelo de precios de Security & Compliance y Azure Security Center es el mismo. El uso de Security & Compliance aparecerá en la factura como Azure Security Center. Ambos servicios son gratis durante los primeros 60 días. Si continuas utilizando el servicio después de ese período de gracia el servicio se tarifica de la siguiente manera:

| Security & Compliance | |

|---|---|

| Security and Audit | |

| Solución antimalware | |

| Datos de carga incluidos al día | 500 MB |

| Retención de datos incluidos | 1 mes |

| Precio | €12,65/nodo/mes |

Al igual que en Insight & Analytics, si sobrepasas los 500 MBs por nodo entras en la tarifa de 1,94€ GB, vamos, que es una tarificación por GB

Protection & Recovery.- Como sabeis, incluye los servicios de Backup y Site Recovery que pueden consumirse por separado. Los precios de ambos son por nodo al mes.

- Backup cuenta cada punto de conexión que está realizando una copia de seguridad de datos como un nodo y el mismo punto de conexión podría contarse como varios nodos según el tamaño de los datos.

- Site Recovery cuenta cada OSE, independientemente del sistema operativo, que se protege mediante el servicio como un nodo.

| Precio | |

|---|---|

| Azure Backup | €8,433 / nodo / mes |

| Site Recovery en sitios del cliente | €13,50 / nodo / mes |

| Site Recovery en Azure | €21,09 / nodo / mes |

Recapitulación

Sinceramente, no lo acabo de entender, pensaba que todo iba a adoptar un formato pago por GB. De todas maneras, hoy os cuento esto pero en Julio, cierre fiscal de Microsoft, pueden pensar otra manera de cobrarlo, a si que … Paciencia, mi joven Padawan.

Para terminar, asimismo hemos visto con el pedazo equipo de #InsightIberia que dependiendo del tipo de contrato que hayas utilizado para adqurir Azure tienes unas opciones u otras:

- EA.-

- OMS Free, por GB y por Nodo.

- Si añadimos la solución Security & Compliance lo pasa a Por Nodo. (60 primeros días Free).

- MSDN.-

- Dependiendo de la fecha de creación de los Workspaces, solo te deja por GB o por Nodo.

- si son anteriores a Abril 2018 si te permite plan Free

- CSP.-

- OMS por defecto se factura por GB.

- Si añadimos la solución Security & Compliance lo pasa a Por Nodo. (60 primeros días Free).

Ya estamos en Junio ….. asi que todo el mes al 110%!!!! hasta las vacaciones

Un abrazo,

7 características de Azure Active Directory que tienes que probar ya!! (2/7): Portal de autoservicio de cambio de contraseña.

Buenos dias,

Buenos dias,

Continuamos viendo estas 7 características que tienes que probar ya! con el “Portal de autoservicio de cambio de contraseña”, también denominado Self Service Portal Reset o SSPR.

Según un estudio sobre el tiempo que se dedica a este tipo de incidencias, en este artículo de SpecOps nos cuenta que por cada 1000 empleados hay que destinar unas 1000 horas por año de personal para el reestablecimiento de las contraseñas, detalle que con esta magnífica característica solucionamos de una manera solvente esta perdida de tiempo y dinero.

Este servicio nos ofrece un medio sencillo con el que los administradores de TI pueden «permitir que los usuarios» restablezcan o desbloqueen sus cuentas o contraseñas. Ademas, disponemos de informes detallados del seguimiento de acceso de los usuarios al sistema, asi como notificaciones de alerta de posibles abusos o usos indebidos.

Habilitación del portal de autoservicio de restablecimiento de contraseña (SSPR)

Desde Azure Active Directory seleccionaremos Password Reset o Restablecimiento de contraseña.

En el siguiente menu seleccionaremos Propiedades, en Habilitación del portal de autoservicio de restablecimiento de contraseña, nos apareceran las siguientes opciones, donde tendremos que seleccionar una de las tres siguientes:

- Ninguno: nadie puede usar esta funcionalidad u opción de tener este servicio deshabilitado. Es la opción por defecto.

- Seleccionado: donde solo los miembros de un grupo de Azure AD determinado que seleccionaremos podrán usar esta funcionalidad. Detalle importante, si se admite el anidamiento de grupos de seguridad. Os recomiendo empezar con un grupo de prueba con muy pocos usuarios y luego cambiarlo o anidarlo por un grupo con el colectivo de usuarios al que queremos desplegar este servicio.

- Todos: todos los usuarios con cuentas en nuestro Dominio de Azure AD podrán usar la funcionalidad SSPR.

No hay que olvidar que en cualquier momento un administrador puede resetear la contraseña de cualquier usuario, via consola, Powershell, Azure Cli, Para nuestro ejemplo/Prueba de Concepto, vamos a utilizar un grupo denominado SSPR, entones, esta funcionalidad estará disponible para todos aquellos usuarios que pertenezcan a este grupo:

No hay que olvidar que en cualquier momento un administrador puede resetear la contraseña de cualquier usuario, via consola, Powershell, Azure Cli, Para nuestro ejemplo/Prueba de Concepto, vamos a utilizar un grupo denominado SSPR, entones, esta funcionalidad estará disponible para todos aquellos usuarios que pertenezcan a este grupo:

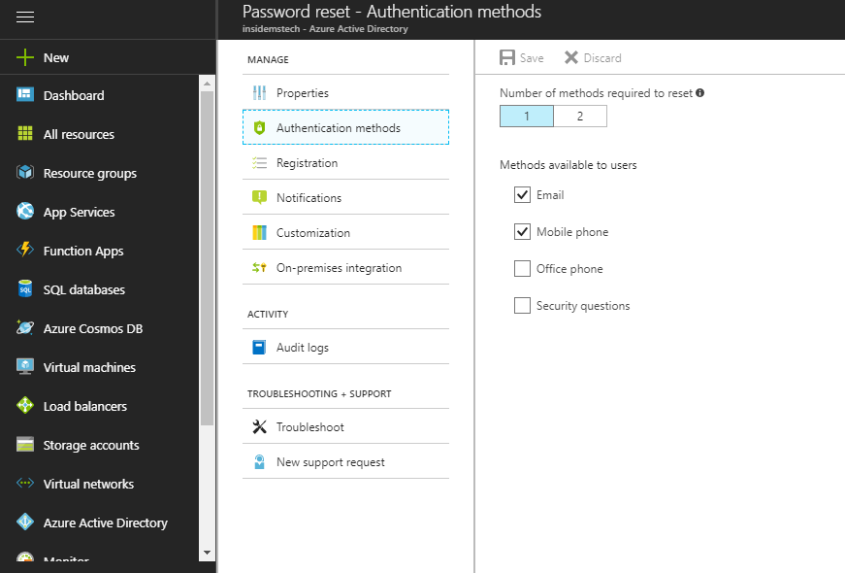

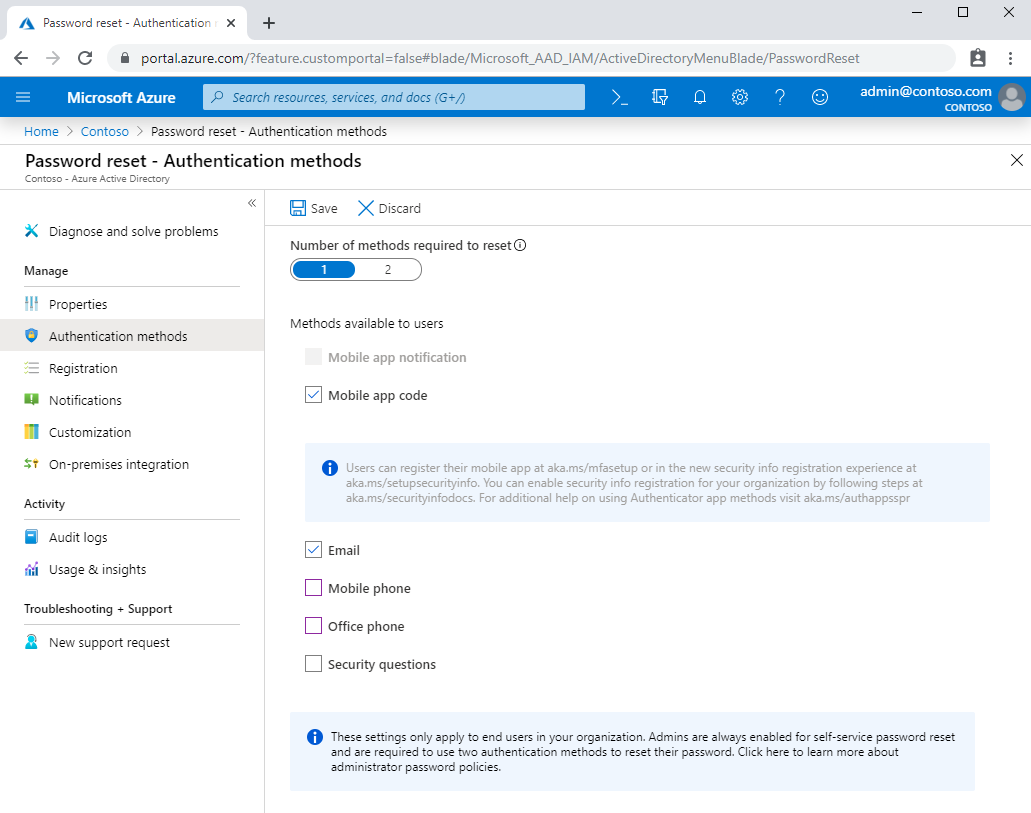

El siguiente parámetro a configurar son los Métodos de autenticación, donde definimos el número de métodos de identificación alternativos que tendran los usuarios de este Directorio de Azure:

- Número de métodos requeridos para el restablecimiento de contraseña: Solo tenemos 2 opciones, uno como mínimo o dos como máximo. Asunto cerrado.

- Métodos disponibles para los usuarios: en este caso, con un método nos vale, pero es recomendable tener al menos dos. Basta con hacer un check encima de cada opción:

- Correo electrónico: se envía un correo electrónico con un código a la dirección de correo electrónico de autenticación configurada del usuario en Azure AD.

- Teléfono móvil: se recibirá una llamada o un mensaje de texto con un código en su número de teléfono móvil configurado en Azure AD.

- Teléfono de la oficina: realiza una llamada al número de teléfono de la oficina configurado del usuario.

- Preguntas de seguridad: En cuanto seleccionais esta opción, nos apaeceran nuevas opciones sobre las preguntas necearias:

- Número de preguntas necesarias para registrarse: Como veis, esta opción permite definir de tres a cinco preguntas y debe ser mayor o igual que el número de preguntas necesarias para el restablecimiento de la contraseña. El usuario puede agregar preguntas personalizadas..

- Número de preguntas necesarias para el restablecimiento: Se puede establecerse de tres a cinco preguntas que responder correctamente para permitir restablecer o desbloquear la contraseña.

Con estas opciones, el Portal de Autoservicio de cambio de contraseña ya estaria funcionado, aunque tenemos otras opciones, como, Registro, Notificación, Personalización, etc., que es conveniente configurar :

- Registro donde proporciona a los administradores las opciones de:

- Exigir a los usuarios que se registren al iniciar sesión.

- Establecer el número de días que pasan hasta que se pide a los usuarios que vuelvan a confirmar su información de autenticación.

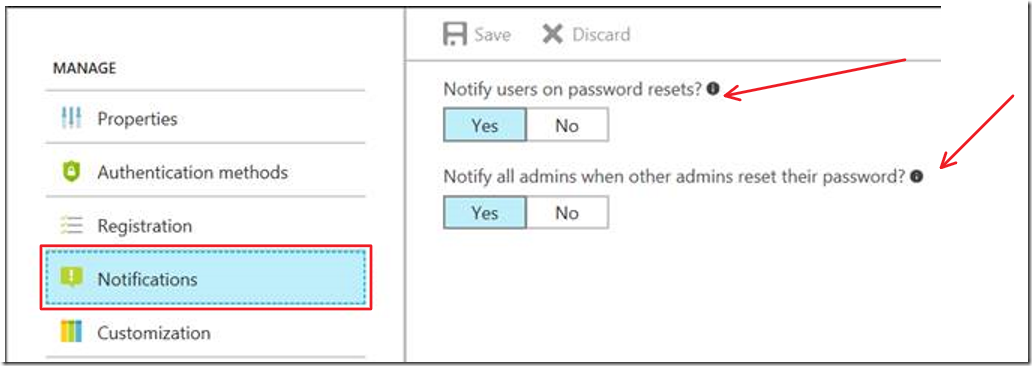

- Notificación donde configuramos qué notificaciones llegarán tanto a los usuarios implicados como a los administradores:

- Notificar a los usuarios el restablecimiento de contraseña.

- Notificar a todos los administradores cuando otros administradores restablezcan su contraseña.

- Personalización donde podemos incluir un link o dirección de correo para ponerse en contacto con el departamento de Helpdesk:

- Password WriteBack donde podemos configurar la integración loca, o que cuando cambies la contraseña en Azure AD se replique a Directorio Activo. Por defecto viene deshabilitado y mas adelante me gustaría dedicar un Post a esta funcionalidad.

Registro en el portal.

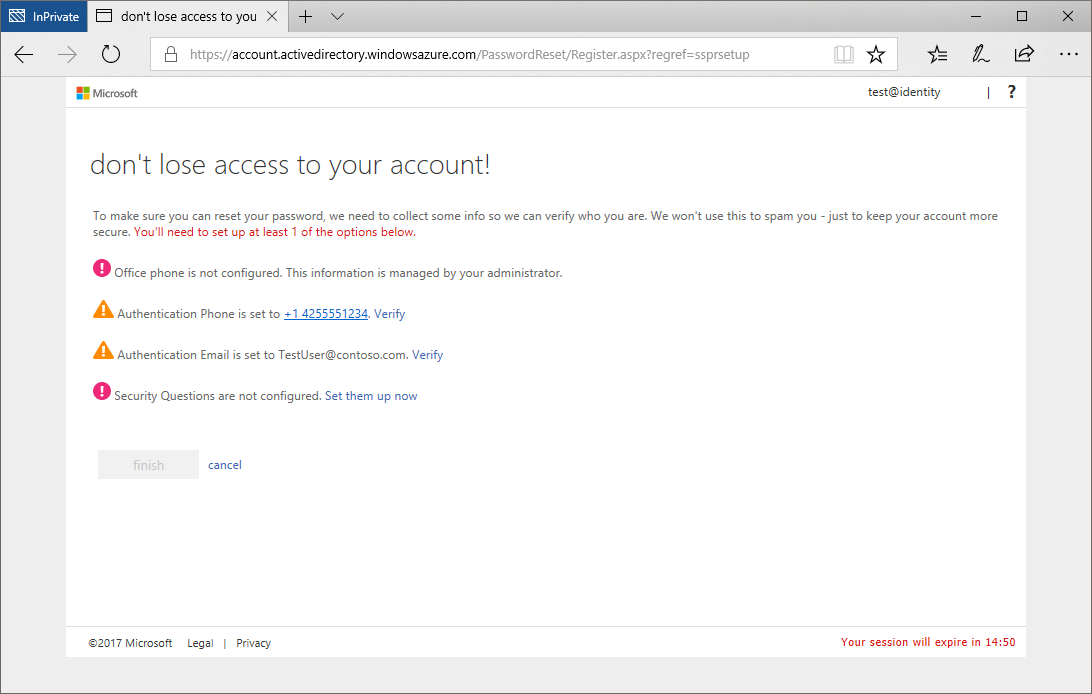

Una vez hemos habilitado el portal solo nos queda un último paso y es que los usuarios se registren en el Portal de Autoservicio, concretamente en la Página de registro para actualizar la contraseña y validar que la información contenida en Azure AD para contactar con el usuario es correcta.

Dependiendo de la configuación que hayamos realizado anteriormente, nos puede aparecer la siguiente información para validar:

- Teléfono del trabajo: solo el administrador puede tener acceso a esta información.

- Teléfono de autenticación: El usuario tendrá que verificar si ese es su número de teléfono.

- Correo electrónico de autenticación: Igual que en el punto anterior, en esta opción aparecerá una dirección de correo electrónico alternativa a validar por el usuario.

- Preguntas de seguridad: si el administrador ha aprobado una lista de preguntas le aparecerán para que las responda.

Seleccionaremos Finalizar. Ahora ahora si que está completamente configurado nuestro portal SSPR.

Un detalle a tener en cuenta, por motivos obvios de seguridad, es que los datos que el usuario escriba en el número de teléfono o en el correo electrónico de autenticación no serán visibles en el directorio global. Las únicas personas que pueden ver estos datos son el propio usuario y los administradores. Asimismo, solo el propio usuario puede ver las respuestas a las preguntas de seguridad.

Incidencias mas comunes

Las incidencias mas comunes que os podeis encontrar:

| Caso de error | ¿Qué tipo de error aparece? | Solución |

|---|---|---|

| Al escribir el identificador de usuario, no lo encuentra y te redirigie a una página donde nos indica «Póngase en contacto con su administrador« | Póngase en contacto con el administrador.

Hemos detectado que la contraseña de su cuenta de usuario no está administrada por Microsoft. Como consecuencia, no podemos restablecer automáticamente su contraseña. Póngase en contacto con el personal de TI para obtener ayuda adicional. |

Si estas viendo este mensaje es porque el personal de TI administra su contraseña solo en el entorno local y no permite restablecerla desde el servicio SSRP.

Para restablecer la contraseña, habra que ponerse en contacto directamente con el personal de TI.. |

| Después de escribir mi identificador de usuario, recibo el error «Su cuenta no está habilitada para el restablecimiento de contraseña«. | La cuenta no está habilitada para restablecer la contraseña.

Su personal de TI no ha configurado la cuenta para utilizarla con este servicio. Si lo desea, podemos ponernos en contacto con un administrador de su organización para que restablezca la contraseña. |

Si aparece este mensaje, es que el personal de TI no ha habilitado el servicio SSRP para su organización o bien no le han autorizado para usar la característica.

Para restablecer la contraseña, seleccione el vínculo Póngase en contacto con un administrador. Se enviará un correo electrónico al personal de TI de su empresa. . |

| Después de escribir mi identificador de usuario, recibo el error «No se pudo comprobar su cuenta«. | No se ha podido comprobar su cuenta.

Si lo desea, podemos ponernos en contacto con un administrador de su organización para que restablezca la contraseña. |

Si un usuario ve este mensaje, es que está habilitado para usar el restablecimiento de contraseña, pero no se ha registrado para usar el servicio. Por lo tanto, dicho usuario tendra que registrarse para el restablecimiento de contraseña en el siguiente link: página de registro de restablecimiento de contraseña, obviamente, después de haber recuperado el acceso a su cuenta. |

Deshabilitación del Portal de autoservicio de restablecimiento de contraseña

Como ya hemos comenado al principio, para deshabilitar el portal de autoservicio de restablecimiento de contraseña iremos a Restablecimiento de contraseña > Propiedades y seleccione Ninguno.

Para terminar, os dejo con este video resumen muy ilustrativo:

Que tengais una gran semana, la última de Mayo, ya llega el verano!!!

Un abrazo,

Roberto

Azure y el [G]ran [D]olor de las [P]ersonas [R]esponsables de IT– Track de Azure BootCamp 2018.

Buenos dias,

Ya han pasado un par de semanas del Azure BootCamp de este año 2018, y aqui os dejo el Track en el que participé, Azure y el Gran Dolor de las Personas Responsables de IT, donde os contamos las distintas herramientas que Microsoft Azure nos proporciona para el cumplimiento de la nueva normativa europea, GDPR.

Como podeis ver, nuevamente estoy muy bien acompañado, en este caso de mi compañero del InsightIberiaTeam (@InsightIberia), Carlos de Nova (@cnova29) bitácora andante de Azure y Office 365. El gran Evangelista y Showman Paulo Dias (@ratocego) por motivos personales no pudo estar con nosotros. Le echamos de menos 😉

Si os interesa la PPT que utilizamos en el Track podeis acceder desde este link: PPT de Azure BootCamp 2018.

Buen fin de semana,

Roberto