Archivo de la categoría: IIS

Depromocionar un Controlador de Dominio que también es una Entidad Certificadora. Un poco mas dificil .. o no!

Hoy es dejo esta perlita informativa sobre cómo quitar un controlador de dominio que, además es la Entidad Certificadora, todo ello sin que haya pérdida del servicio, y vuelva a la normalidad, vamos, sin que pase nada, sobre un Windows Server 2003.

Los siguientes gráficos nos muestran cómo es la situación inicial y cómo queremos que sea la final, el camino ….. se hace al andar.

Antes

Despues

Nuestro objetivo es empezar a eliminar servicios publicados en Windows Server 2003 y elevar la funcionalidad de nuestro dominio DMZ.com a Windows Server 2008 R2 o superior.

Lo normal en estos casos es buscar un poco de información en Internet, como apoyo, ver HowTo, documentos, experiencias de otros Administradores. Si haces una búsqueda en Google sobre «Migrar entidad certificadora» aparecen los siguientes items:

Es un honor para mi compartir links de resultados con dos gurus de la tecnologia, maese Josep Ros (@josepros), y el Gran Bujarra 3.0, (Hector Herrero (@nheobug). Apuntaros sus twitters y sus blogs ya que son dos referentes del panorama IT en castellano.

Los pasos a seguir serán los siguientes:

- Copia de seguridad de nuestra CA.

- Eliminar el Rol de CA.

- Realizar un DCPromo.

- Volver a instalar el rol de CA.

- Verificar el entramado

0 Realizar Copia de Seguridad de la Entidad Certificadora.

Este es el punto inicial para la gran mayoria de actuaciones, tener o realizar una copia de seguridad. Este punto ya lo hemos visto en un post del mes pasado «Migración de una Entidad Certificadora de Servidor. Parte I – Exportación«.

Poco o nada puedo aportar. Hago un breve resumen:

- Realizar Backup de la CA.

- Exportar la configduración del registro de nuestra CA.

1 Eliminar Rol de Entidad Certificadora (CA).

Como es un Windows Server 2003 desde Panel de Control, agregar o quitar programas, procedemos a eliminar el rol de Certificate services:

También se reconfigurarán los servicios de IIS

Y finalizará exitosamente:

Como veis, muy sencillo este paso.

2 Depromocionar el rol de Controlador de Dominio.

Lanzamos a nuestro gran amigo «DCPromo», ya desaparecido en Windows Server 2012 y 2012 R2, apareciéndonos el asistente de «depromoción» de Controlador de Dominio de Directorio Activo (AD):

En nuestro caso no es el último controlador del Dominio, asi que dejaremos en blanco esta selección:

Pondremos password a la cuenta de Administrador local del servidor, ahora que va a dejar de ser Controlador de Dominio:

Un pequeño detalle, puede aparecer que este Controlador de Dominio tambén sea Catálogo Global (GC), por lo que tendremos que quitar éste rol antes de proceder a realizar el Depromocionado. Continuamos y, nos informa que va a proceder a eliminar el rol de Controlador de Dominio del dominio DMZ.com:

Procederá a parar servicios como NETLOGON:

El servicio RPCLOCATOR:

Y eliminando LDAP así como RPC:

Nos informará, nuevamente, de que ha sido eliminado el rol de DC:

No hay que olvidarse que este proceso, obligatoriamente, requiere un reinicio:

O sea, este servidor ya no es ni Controlador de Dominio del dominio DMZ.com, ni Entidad Certificadora de dicho dominio, ya no es nadie, jejejeje.

3 Instalación del Rol Entidad Certificadora.

Llegamos al ecuador de nuestro post del dia. Ahora llega lo mas dificil. Ya hemos visto como montar un Entidad Certificadora en un post del mes pasado «Migración de una Entidad Certificadora de Servidor. Parte II – Importación«, concretamente en el primer punto de post veiamos como montar una CA sobre Windows Server 2008 R2, pero, en este caso es una CA en Windows Server 2003. Es muy parecido, por no decir que igual.

Desde Panel de Control, Agregar o quitar programas:

Seleccionaremos el rol de Certificate Services. Posteriormente nos aparecerá el tipo de Entidad Certificadora queremos instalar, en nuestro caso Enterprise root CA:

Continú la instalación y nos pregunta sobre la Clave Pública y la Clave Privada. Como hemos hecho una copia de seguridad en el paso Cero, lo podemos restaurar ahora, o cuando se termine de instalar el rol. Si restauraremos ahora la clave pública:

Nos informa de si queremos sobreescribir, ya que los ficheros existen del paso 1:

También podremos seleccionaremos nuestro CSP y el algoritmo Hash:

Nos informará sobre la identificación de nuestra Entidad Certificadora, Common name, Distinguished name y la validez de la misma:

Seleccionaremos las rutas de la base de datos y los logs. En la captura vienen las rutas por defecto:

Nos avisará que los servicios de IIS se pararán durante la instalación…

Reinstalación de los servicios de IIS:

Y ya está instalado el rol.

Como he comentado antes, podíamos realizar una instalación con todos los parámetros por defecto y posteriormente restaurar el backup y la clave del registro con toda la configuración que funcionará perfectamente, esta opción también la hemos comentado el mes pasado en el siguiente post «Migración de una Entidad Certificadora de Servidor. Parte II – Importación«. Aunque … Lo dejo a vuestra elección.

4 Chequeo de funcionamiento.

Nos faltaría realizar las comprobaciones pertinentes, os dejo los chequeos principales, que ya hemos visto en el Chequeo de la Entidad Certificadora:

- Podemos acceder al certificado de la CA y comprobar todas sus características.

- Que todos los certificados emitidos por la CA siguen funcionando correctamente.

- Que podemos emitir nuevos certificados que sirven a su función.

- Que vemos todas las plantillas que se publican en Directorio Activo.

- Podemos ver todos los certificados revocados,

- Podemos visualizar los certificados emitidos por la anterior CA.

- Podemos acceder a la lista de revocación de certificados (CRL).

- Comprobar todas las Extensiones tanto del Punto de distribución de la CRL como del Acceso a la Información de la Autoridad (AIA), etc.,

Y también nos faltaría realizar las comprobaciones pertinentes en los Controladores de Dominio:

- Verificar el estado lanzando la herramienta DCDIAG.

- Echar un vistazo a los visores de eventos tratando de encontrar algún error.

- Verificar la replicación entre los Controladores de Dominio existentes, por ejemplo con repadmin o con «AD Replication Status Tool«

- etc.

Pues ya estaría.

Si quería dejaros un pequeño listado de errores que me han aparecido en este proceso:

- El Controlador de Dominio Windows Server 2003 también es Catálogo Global.- Tenemos que quitar el rol de Catálogo Global antes de realizar el DCPromo.

- En el proceso de Depromocionar nuestro Controlador de Dominio nos ha dado un error de «time out» a la hora de reiniciar el servicio NETLOGON.- Esto es algo, relativamente normal. Así que vuelves a lanzar el proceso de DCPromo y solucionado.

- Error a la hora de importar Backup de la Entidad Certificadora.- Suele pasar al tratar de restaurar un backup de la base de datos de la CA sobre un directorio que ya contiene datos. Tiene que estar en blanco.

- Error de Caché en el Pool de Aplicación que utiliza la Entidad Certificadora.- Esto pasa porque el usuario con el que se ejecuta el Pool de Aplicación no tiene permiso en una serie de directorios de C:. Se dan los permisos y funcionando.

Todos ellos fáciles de solucionar. Para que luego digan que todo sale a la primera, o a la segunda. Normalmente hay que ir solucionando algún que otro error.

Espero que os haya gustado y, sobre todo, que os sea util. Buena semana a todos.

Referencias:

Publicar una aplicación remota a través de RDWeb de Windows Server 2012 R2. Securizar la navegación mediante Apps.

Aprovechando cada proyecto en los que estoy involucrado, hoy vamos a hablar sobre los Servicios de Escritorio Remoto (Remoto Desktop Services – RDS) que Windows Server 2012 R2 nos proporciona.

Nuestra intención es la de facilitar a los usuarios el acceso a internet a través de un navegador que está situado sobre una infraestructura de RDS. Estos servicios de Escritorio remoto, se encuentran ubicados en una red (DMZ) completamente aislada y a la que hemos sometido a un hardening especial (bastionado), para securizar aun mas dicha navegación, incluyendo la descarga y ejecución de ficheros. Este sería un gráfico aproximado:

El proyecto realmente abarca mas factores como que los navegadores puedan ser aplicaciones virtuales publicadas en una infraestructura de RDS, utilizando Microsoft App-V, Vmware ThinApp o XenApp de Citrix, o directamente instalarlas y publicarlas por RDS, o sobre escritorios remotos, o …, hay un sin fin de opciones que podemos adaptar a nuestras necesidades. Como ejemplo sencillo y fácil de montar en un Post, minimizamos la Infraestructura RDS, instalando en el mismo servidor todos los Roles necesarios de Escritorio Remoto (los que están en gris) y publicamos nuestros navegadores:

En la configuración por defecto aparecen ya publicadas tres aplicaciones (Calculadora, WordPad y Paint), así como se ha creado una Colleción inicial denominada «» a la que tienen acceso todos los «Domain Users» de nuestro Dominio:

Si probamos a acceder a nuestro servicio RDWeb (https://<nombre del servidor>/RDWeb) nos aparecerán las siguientes pantalla de Bienvenida (la podemos customizar con logotipo de empresa, etc.):

Y una vez introducidas nuestras credenciales, …. , en mi caso sólo me aparece el Wordpad (muy triste):

Ademas, en nuestra barra de tareas nos aparecerá un icono que nos indica que tenemos o estamos ejecutando «Apliaciones Remotas» y/o «Escritorios Remotos»:

Nos ponemos en marcha. Dentro de nuestro Server Manager, en el apartado de RDS, vamos a publicar Exploradores de Internet, en nuestro caso Chrome, IExplorer, Safari y Firefox.

Procedemos a «Publicar nuestra RemoteApp»:

Una pantalla nosinformará que está recolectando información sobre todos los programas que tiene instalado ese servidor:

De todas ellas elegiremos las deseadas:

Pulsaremos siguiente y, automáticamente se publicarán todas estas aplicaciones (se nos ha colado el Access 2010!!!!):

Podemos darle una vuelta de tuerca mas configurando las propiedades, por ejemplo del Google Chrome:

Podemos darle una vuelta de tuerca mas configurando las propiedades, por ejemplo del Google Chrome:

Tenemos las siguientes propiedades:

General. Donde definimos el nombre de la RemoteApp, el alias, la ruta, el icono a mostrar, si queremos que se publique via web y en qué carpeta queremos hacerlo:

Parámetros. Donde definimos si se necesita configuración o parámetros adicionales a la hora de ejecutar el aplicativo:

Asignación de Usuario.- Si queremos definir un grupo de usuarios que podrán utilizar esta RemoteApp

Asociación de tipo de fichero.- Si queremos asociar algún tipo de fichero que, por defecto, cada vez que lo abramos se ejecute esta RemoteApp.

Y, para que veais que no os engaño, esto es lo que estoy ejecutando y qué programas tengo instalado:

Si todo nos va bien podremos hablar mas adelante de Securizar servidores (bastionado), de virtualizar aplicaciones, etc., Que tengais una buena semana, que es muy corta.

Que hacer si nuestra conexión SSL no es segura. Herramienta IIS Crypto.

Hace poco vimos un post sobre cómo testear la seguridad de nuestras conexiones SSL de nuestros publicadores con SSLScan, pues hoy toca ver ¿qué hacemos para solucionar estos problemas?

Me quedé pensando, vale tenemos un problema pero lo que en estos momentos me importa es ¿cómo lo soluciono?

Como casi todo, tenemos dos formas de hacerlo, una manual, picando datos, y otra mas automatizada. Las vemos.

Manual

Esta forma sería la utilizada para corregir/crear una a una las entradas sel registro. En este KB de Microsoft (KB245030) viene muy bien explicado. Qué entradas del registro tenemos que añadir, SSL 2.0, SSL 3.0, TLS 1.0, etc.,

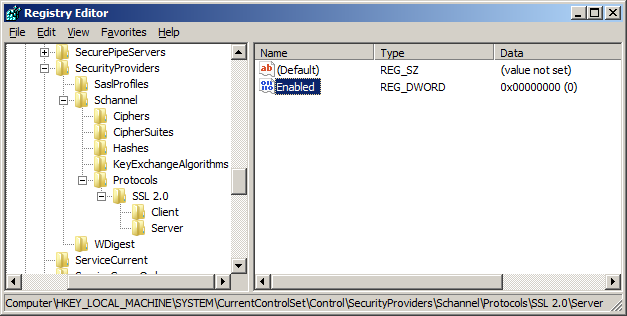

Lo vemos con un ejemplo. Vamos a deshabilitar SSL 2.0:

- Iremos a la siguiente entrada del registro HKLM\SYSTEM\CurrentControlSet\Control\SecurityProviders\schannel\Protocols\SSL 2.0\Server

- Si no existe, la crearemos. Botón derecho del ratón, New (Nueva) y haremos click en Key (Clave) a la que, obviamente llamaremos Server.

- Entramos dentro de esta clave y crearemos una nueva Key (Clave), del tipo DWORD (32-bit) Value. cuyo nombre será Enabled y el valor hexadecimal 0x00000000 (0).

- Reiniciaremos nuestro equipo y ya estaría deshabilitado SSL 2.0, aunque siempre viene bien volver a comprobarlo.

Automática

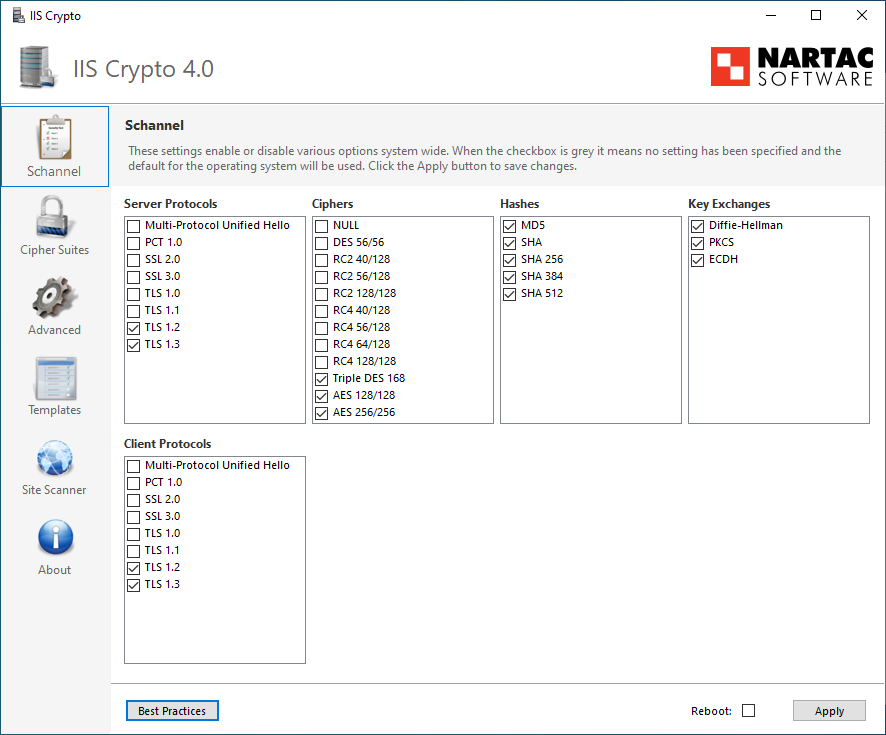

Lo que todos queremos, una herramienta que nos solucione nuestro problema y no nos cree otros adicionales, en este caso vamos a utilizar IIS Crypto, pero hay muchas mas:

¿Que nos aporta IIS Crypto?

- Con un simple click protege nuestro site usando las mejores prácticas.

- Deshabilitar SSL 2.0 facilmente.

- Habilitar TLS 1.1 y 1.2

- Deshabilitar otros protocolos y cifrados débiles.

- Reordenar las suites de cifrado.

- Plantillas para el cumplimiento de las regulaciones guvernamentales y de industria FIPS 140-2 y PCI.

Lo importante, la podemos descargar desde aqui.

¿Sobre qué plataformas podemos utilizarlo? Todas:

- Windows Server 2003

- Windows Server 2008

- Windows Server 2008 R2

- Windows Server 2012

- Windows Server 2012 R2

Os pongo otro ejemplo de funcionamiento. Tenemos un servidor IIS que una vez le hemos pasado una herramienta para verificada la conexión SSL nos da el siguiente resultado:

Vaya, tenemos SSLv2 128 y 168 bits habilitado y según las normas de nuestra empresa solo se puede aceptar SSLv3.

Verificaremos el registro y, ciertamente no están creadas todas las entradas necesarias para deshabilitar SSLv2, TLS, etc:

¿Qué es lo primero que tenemos que hacer? pues una copia de seguridad del registro, por si acaso pasa algo que siempre viene bien. Ya sabeis, dentro del Registro, en File, Export e indicamos una ruta accesible para guardar nuestra copia «global» o «parcial» del registro.

Pues nada, ejecutamos nuestra aplicación IIS Cyrpto y seleccionamos, por ejemplo, que nuestros IIS solo puedan utilizar SSLv3 y el cifrado superior a 128 Bits, ya sea MD5 o SHA:

Pulsaremos el botón de «Apply» (aplicar) y nos aparecerán los siguientes mensajes indicandonos que los parámetros han sido cambiados:

Asi como el mensaje de que tenemos que reiniciar nuestro servidor:

Espero que os sea util.

Bibliografía:

– SSLShopper.

SSLScan testeando la seguridad de una conexión SSL en nuestros publicadores.

En uno de mis últimos proyectos había que revisar la seguridad de nuestros publicadores web situados en una DMZ, concretamente revisar las posibles vulnerabilidades existentes en el puerto 443.

Recordé a mi compañero John, experto en Seguridad, que me había hablado sobre una herramienta denominada SSLScan y desde la Comunidad DragonJar, hace poco había comentado algo sobre ella. Bien pues os hago una breve introducción.

SSLScan

Es una escaner de puertos SSL la cual nos facilita información sobre que tipo de cifrado soporta el puerto al que nos conectamos, que tipo de cifrado es el preferido, que protocolos SSL están soportados, información sobre el certificado instalado, permitiéndonos una salida a fichero en formato XML con el que, posteriormente, podemos elaborar informes, etc.

SSLScan [Opciones] [host:puerto | host]

Opciones:

Opciones:

– Targets=<file> Un archivo que contiene una lista de hosts para comprobar. Los anfitriones pueden ser suministrados con los puertos de host (por ejemplo: puerto).

– no-failed Indique solamente cifras aceptadas (por defecto es de enumerar todos los cifrados).

– SSL2 Sólo comprobar cifras SSLv2.

– SSL3 Sólo comprobar cifras SSLv3.

– pk=<file> Un archivo que contiene la clave privada o PKCS # 12 del archivo que contiene una clave privada / certificado par (como la producida por MSIE y Netscape).

– pkpass=<password> La contraseña de la clave privada o archivo PKCS # 12.

– certs=<file> Un archivo que contiene certificados de cliente con formato PEM/ASN1.

– starttls Ejecuta un TLS de inicio para poner a prueba las capacidades SSL de un servicio de SMTP con soporte TLS. Esta opción fuerza automáticamente cifrados TLS, no es necesario especificarlo.

– xml=<file> Los resultados se exportan a un archive XML.

– version = Muestra la version del programa

– help = Muestra la pantalla de ayuda

Lo podemos descargar desde aqui, Sourceforge.net.

Os dejo un ejemplo:

_

___ ___| |___ ___ __ _ _ __

/ __/ __| / __|/ __/ _` | ‘_ \

\__ \__ \ \__ \ (_| (_| | | | |

|___/___/_|___/\___\__,_|_|Version 1.8.2-win

http://www.titania.co.uk

Copyright Ian Ventura-Whiting 2009

Compiled against OpenSSL 0.9.8m 25 Feb 2010Testing SSL server http://www.bolsasymercados.es on port 443

Supported Server Cipher(s):

Rejected SSLv2 168 bits DES-CBC3-MD5

Rejected SSLv2 56 bits DES-CBC-MD5

Rejected SSLv2 128 bits IDEA-CBC-MD5

Rejected SSLv2 40 bits EXP-RC2-CBC-MD5

Rejected SSLv2 128 bits RC2-CBC-MD5

Rejected SSLv2 40 bits EXP-RC4-MD5

Rejected SSLv2 128 bits RC4-MD5

Rejected SSLv3 256 bits ADH-AES256-SHA

Rejected SSLv3 256 bits DHE-RSA-AES256-SHA

Rejected SSLv3 256 bits DHE-DSS-AES256-SHA

Rejected SSLv3 256 bits AES256-SHA

Rejected SSLv3 128 bits ADH-AES128-SHA

Rejected SSLv3 128 bits DHE-RSA-AES128-SHA

Rejected SSLv3 128 bits DHE-DSS-AES128-SHA

Rejected SSLv3 128 bits AES128-SHA

Rejected SSLv3 168 bits ADH-DES-CBC3-SHA

Rejected SSLv3 56 bits ADH-DES-CBC-SHA

Rejected SSLv3 40 bits EXP-ADH-DES-CBC-SHA

Rejected SSLv3 128 bits ADH-RC4-MD5

Rejected SSLv3 40 bits EXP-ADH-RC4-MD5

Rejected SSLv3 168 bits EDH-RSA-DES-CBC3-SHA

Rejected SSLv3 56 bits EDH-RSA-DES-CBC-SHA

Rejected SSLv3 40 bits EXP-EDH-RSA-DES-CBC-SHA

Rejected SSLv3 168 bits EDH-DSS-DES-CBC3-SHA

Rejected SSLv3 56 bits EDH-DSS-DES-CBC-SHA

Rejected SSLv3 40 bits EXP-EDH-DSS-DES-CBC-SHA

Accepted SSLv3 168 bits DES-CBC3-SHA

Rejected SSLv3 56 bits DES-CBC-SHA

Rejected SSLv3 40 bits EXP-DES-CBC-SHA

Rejected SSLv3 128 bits IDEA-CBC-SHA

Rejected SSLv3 40 bits EXP-RC2-CBC-MD5

Accepted SSLv3 128 bits RC4-SHA

Accepted SSLv3 128 bits RC4-MD5

Rejected SSLv3 40 bits EXP-RC4-MD5

Rejected SSLv3 0 bits NULL-SHA

Rejected SSLv3 0 bits NULL-MD5

Rejected TLSv1 256 bits ADH-AES256-SHA

Rejected TLSv1 256 bits DHE-RSA-AES256-SHA

Rejected TLSv1 256 bits DHE-DSS-AES256-SHA

Rejected TLSv1 256 bits AES256-SHA

Rejected TLSv1 128 bits ADH-AES128-SHA

Rejected TLSv1 128 bits DHE-RSA-AES128-SHA

Rejected TLSv1 128 bits DHE-DSS-AES128-SHA

Rejected TLSv1 128 bits AES128-SHA

Rejected TLSv1 168 bits ADH-DES-CBC3-SHA

Rejected TLSv1 56 bits ADH-DES-CBC-SHA

Rejected TLSv1 40 bits EXP-ADH-DES-CBC-SHA

Rejected TLSv1 128 bits ADH-RC4-MD5

Rejected TLSv1 40 bits EXP-ADH-RC4-MD5

Rejected TLSv1 168 bits EDH-RSA-DES-CBC3-SHA

Rejected TLSv1 56 bits EDH-RSA-DES-CBC-SHA

Rejected TLSv1 40 bits EXP-EDH-RSA-DES-CBC-SHA

Rejected TLSv1 168 bits EDH-DSS-DES-CBC3-SHA

Rejected TLSv1 56 bits EDH-DSS-DES-CBC-SHA

Rejected TLSv1 40 bits EXP-EDH-DSS-DES-CBC-SHA

Accepted TLSv1 168 bits DES-CBC3-SHA

Rejected TLSv1 56 bits DES-CBC-SHA

Rejected TLSv1 40 bits EXP-DES-CBC-SHA

Rejected TLSv1 128 bits IDEA-CBC-SHA

Rejected TLSv1 40 bits EXP-RC2-CBC-MD5

Accepted TLSv1 128 bits RC4-SHA

Accepted TLSv1 128 bits RC4-MD5

Rejected TLSv1 40 bits EXP-RC4-MD5

Rejected TLSv1 0 bits NULL-SHA

Rejected TLSv1 0 bits NULL-MD5Prefered Server Cipher(s):

SSLv3 128 bits RC4-MD5

TLSv1 128 bits RC4-MD5SSL Certificate:

Version: 2

Serial Number: -4294967295

Signature Algorithm: sha1WithRSAEncryption

Issuer: /C=US/O=Thawte, Inc./CN=Thawte SSL CA

Not valid before: Jun 29 00:00:00 2012 GMT

Not valid after: Jun 29 23:59:59 2014 GMT

Subject: /C=ES/ST=Madrid/L=Madrid/O=Bolsas Mercados Espanoles soc Holding Mercados Sistemas Finan SA/OU=Desarrollo de Mercado/CN=www.bolsasymercados.es

Public Key Algorithm: rsaEncryption

RSA Public Key: (2048 bit)

Modulus (2048 bit):

00:dd:2c:c5:f1:76:d0:05:41:5f:7a:c7:57:a4:6b:

61:1e:91:27:f4:cf:1a:3f:48:1d:80:6d:1e:80:6e:

aa:f3:b1:44:36:3c:a8:7a:79:74:ea:41:90:39:5d:

3c:70:2d:fa:08:15:54:c4:0c:3a:61:0c:81:ba:d7:

d9:16:b5:a9:5d:99:06:c5:74:73:c3:b5:12:ab:38:

1e:97:3a:21:72:99:05:b5:a8:51:ab:9c:37:25:cc:

1f:08:f8:a9:b9:81:fb:53:13:bc:d8:7c:d8:eb:1f:

75:46:c7:f1:40:bd:e8:7f:c1:fe:8c:63:cf:75:20:

53:36:4f:23:d4:13:ea:02:a9:b6:fb:07:6a:9c:e8:

3f:aa:64:fa:90:e0:4a:0f:aa:0c:dc:0d:67:c7:25:

37:ee:06:fd:e8:4e:cf:82:bd:5e:66:2b:92:80:9f:

95:88:5c:3e:87:0c:e2:ea:8e:3e:ef:7a:f8:d8:6e:

a0:cb:ef:1a:28:a1:73:ec:d1:b2:ac:d6:1d:ea:84:

c8:47:8f:13:8e:66:b1:bf:b8:c0:e5:49:09:1c:e0:

15:03:dd:d0:ae:68:b1:33:78:8a:79:43:29:14:0b:

8d:9e:65:ef:bc:c3:bc:bc:1e:0d:0d:bb:3d:2d:75:

dd:63:ce:56:6a:36:85:cb:3b:ac:34:96:87:69:fa:

30:31

Exponent: 65537 (0x10001)

X509v3 Extensions:

X509v3 Subject Alternative Name:

DNS:www.bolsasymercados.es

X509v3 Basic Constraints: critical

CA:FALSE

X509v3 CRL Distribution Points:

URI:http://svr-ov-crl.thawte.com/ThawteOV.crlX509v3 Extended Key Usage:

TLS Web Server Authentication, TLS Web Client Authentication

Authority Information Access:

OCSP – URI:http://ocsp.thawte.comVerify Certificate:

unable to get local issuer certificate

De las opciones más útiles está la de poder cargar en un fichero un listado de dominios/direcciones para poder erscanearlas una detrás de otra.

Otros artículos muy interesants al respecto:

Instalación de un Servicio FTP sobre Windows Server 2012.

Buenas, para empezar bien el mes, hoy vamos a instalar el Servicio de Transferencia de Ficheros en un Servidor con Windows Server 2012.

Requerimientos para la instalación del servicio FTP.

Antes de instalar el servicio de FTP en nuestro servidor con Windows Server 2012 hay que tener instalado el Rol de Internet Information Server (IIS).

Instalación desde el Server Manager.

1. Abrimos el Server Manager desde la barra de tareas.

2. Desde el Server Manager seleccionamos Add Roles and Features.

3. Lanzamos el asistente para agregar roles y características y nos aparecerá una ventana informativa:

4. Desde la instalación nos mostrará las dos opciones que tenemos para lanzar una instalación, en nuestro caso seleccionamos la opción por defecto, “Instalación basada en característica o en roles”.

5. Seleccionaremos el servidor actual, SRVFTP.ROB.COM. Pulsaremos siguiente.

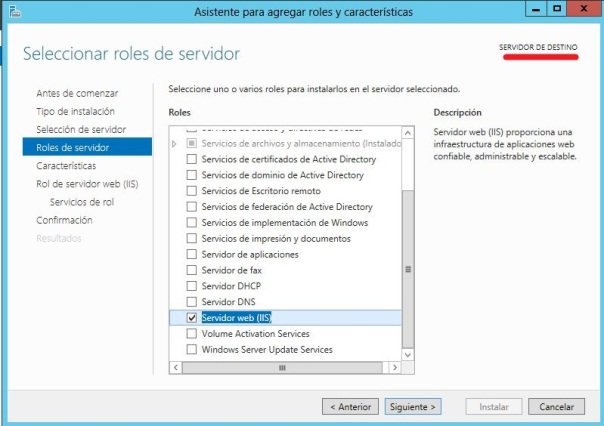

6. Desde el listado de Roles seleccionaremos Servidor Web (IIS), apareciéndonos un PopUp que nos preguntará si queremos incluir las Herramientas de gestión. Hacemos un click en añadir y Siguiente.

7. Después nos preguntará por si queremos añadir alguna característica, pero no es el caso. Siguiente.

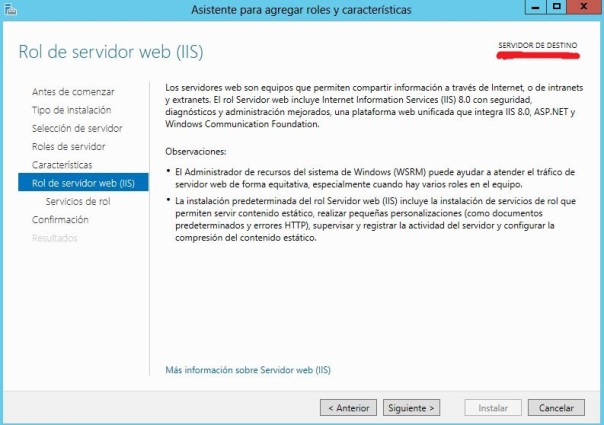

8. Nos aparecerá una pantalla informativa de lo qué hace el rol que hemos instalado y una serie de observaciones:

9. Pulsamos siguientes y nos aparece la configuración básica de servicios incluidos en el Rol a instalar, en este caso, el rol de IIS, como pueden ser características comunes, diagnóstico, tipos de Seguridad, etc.,

Nota: En este caso podemos incluir el servicio de FTP pero no lo vamos a realizar todavía.

10. Pantalla de confirmación de todo lo que hemos seleccionado:

Además, tenemos las siguientes opciones interesantes:

- Reiniciar automáticamente el servidor en el caso de que sea necesario.

- Exportar todas estas opciones de configuración a un fichero.

- Especificar una ruta de acceso de origen alternativa.

11. Pulsaremos el botón de “Instalar” y …..

Enhorabuena ya tenemos IIS 8.0 en nuestro Windows Server 2012.

Instalación a través de Powershell.

La veremos en un siguiente post.

Instalación del servicio FTP para Windows Server 2012.

Procedemos a la instalación del Servicio FTP.

1. Nuevamente desde el Server Manager, desde la barra de Administrar o desde el menú de “Configurar este servidor local”

2. Agregamos roles y características:

3. Lanzamos el asistente para agregar roles y características y nos aparecerá una ventana informativa

4. Desde la instalación nos mostrará las dos opciones que tenemos para lanzar una instalación, en nuestro caso seleccionamos la opción por defecto, “Instalación basada en característica o en roles”.

5. Seleccionaremos el servidor actual, SRVFTP.ROB.COM. Pulsaremos siguiente.

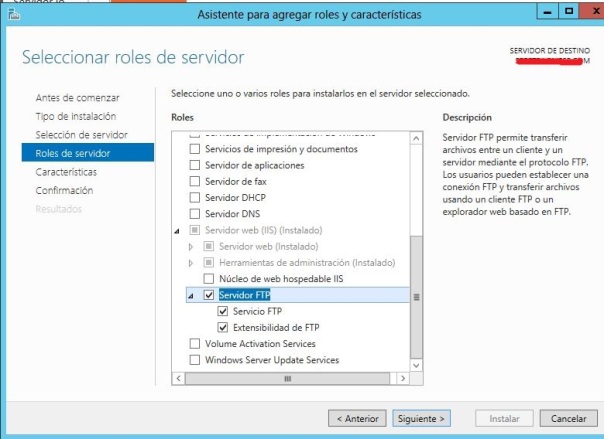

6. Desde el listado de Roles ya está seleccionado el rol de Servidor Web (IIS), apareciéndonos funcionalidades adicionales, como FTP, que seleccionaremos.

7. Seleccionamos aquellas características adicionales, si las hay.

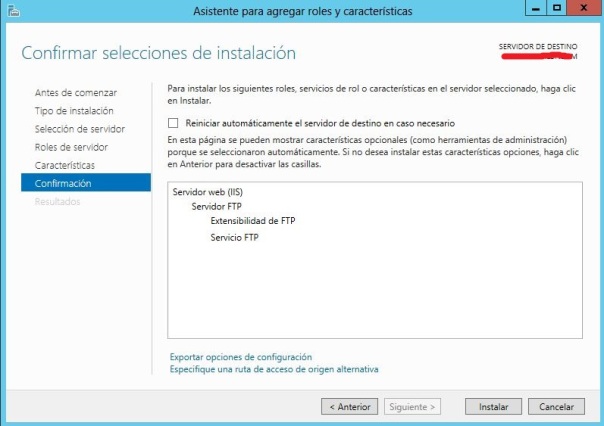

8. Pulsamos siguientes y nos aparece la Pantalla de confirmación de todo lo que hemos seleccionado:

Nuevamente, recordar que, además, tenemos las siguientes opciones:

- Reiniciar automáticamente el servidor en el caso de que sea necesario.

- Exportar todas estas opciones de configuración a un fichero.

- Especificar una ruta de acceso de origen alternativa.

11. Pulsaremos el botón de “Instalar” y …..

Enhorabuena ya tenemos el servicio FTP en nuestro Windows Server 2012.

Documentación adicional.Referencias y Links

- Crear un sitio FTP en IIS (Technet).- http://technet.microsoft.com/es-es/library/hh831655.aspx

- Instalar FTP sobre Windows Server 2012 (Knowledge Center).- http://www.rackspace.com/knowledge_center/article/installing-ftp-on-windows-server-2012

- Tutorial Windows Server 2012 FTP (Youtube).- http://www.youtube.com/watch?v=YJBlyvLtTfs

- How to install and configure FTP on IIS8 in Windows Server 2012 (Youtube).- http://www.youtube.com/watch?v=AGgArVFLxpM

Instalación de WebMatrix 3.

Ya vimos en el post «Actualización a WebMatrix 3» de principios de mes, que había salido una actualización de este producto. Hoy vamos a proceder a instalarlo.

Para empezar, para los que no lo sepais ¿Qué es Webmatrix? Es una herramienta de desarrollo web creado por Microsoft, especialmente dirigido al Cloud Computing.

Una vez descargado el software, lanzamos su instalación:

Nos encontraremos con el asistente de rigor que se descargará lo necesario y nos irá informando, paso a paso, de lo que está instalando:

Cuando termina el proceso de instalación, nos aparecerá el siguiente mensaje:

Posteriormente, podemos proceder a instalar todos aquellos productos que podemos gestionar desde este entorno de desarrollo web, en nuestro caso vamos a instalar Windows Azure SDK para PHP:

Añadirmos el componente:

Nos pedirá una serie de requisitos o paquetes adicionales a instalar (dependencias), en este caso .Net Framework 3.5 SP1, etc.:

Nuevamente volvemos a ver a nustro amigo el asistente:

Finalizando con éxito. Ahora probamos a conectarnos:

Una vez introducidas nuestras credenciales, ya vemos nuestro Site de CiudadanoCero en PHP:

Besos y abrazos, hoy solo es martes.

Actualización a WebMatrix 3.

Ya está disponible nueva versión de Webmatrix. Herramienta ideal para gestionar Sites ya sen de un Internet Information Server (IIS) como pueda ser Azure WebSites, que últimamente estamos dedicándole nuevos Posts.

Lo podemos descargar desde aqui: http://www.microsoft.com/web/webmatrix/

También podemos ver un video Demo desde Channel 9 http://channel9.msdn.com/posts/WebMatrix-3-Demo-Video

Proximamente pondré varios post sobre su instalación.

Buen dia a todos y mejor fin de semana.

Migración de WebSites – De IIS6 a IIS7.

- Web Deployment Tool.- para el despliegue de Sites.

- Web Farm Framework.- para la creación de una granja de publicadores.

- Migrate 1 or 1,000 Web sitesfrom IIS 6.0 to IIS 7 including all the configuration settings, content andcertificates

- Migrate a single application

- Migrate an entire server(all Web sites, application pools, etc.) from IIS 6.0 to IIS 7

- Migrate a custom manifestcomprised of sites, application pools, assemblies, COM objects, registry keys,content and more from IIS 6.0 to IIS 7

- .NET Framework 2.0 SP1 osuperior.

- Web Deployment Tool 1.1

- Part 1 – View your site’sdependencies

- Part 2 – Configure thetarget

- Part 3a – Migrate your siteto the target by using a package file

- Part 3b – Migrate your siteto the target by using the Web Deployment Agent Service

- Verificar los Bindings.-

- Verificar los Applications Pools.-

- Importar Certificados.- En el caso de que proceda.

- Verificar el tipo de autenticación.- En mi caso me pedía usuario y password al conectarme aunque tuviese Autenticación Anónima. Tuve que seleccionar «Application pool identity».

- Igualar permisos.- Ya sea con un robocopy, un SubinAcl o un Icacls.

Bibliografía.